Pour vérifier l’intégrité d’un fichier téléchargé, on calcule son empreinte. C’est à dire qu’à l’aide d’un algorithme, on génère une chaîne de caractères alphanumériques qui identifie de manière unique le fichier. On parle alors d’empreinte, de signature numérique ou encore de « checksum » du fichier. Mais concrètement, comment fait-on pour contrôler cette empreinte ?

Il existe principalement 2 algos utilisés pour hasher un fichier : le md5 et le SHA1.

Sous Linux

Avec la commande md5sum:

md5sum fichierAvérifier

Avec la commande sha1sum:

sha1sum fichierAvérifier

Le mD5 est déprécié car on trouve de nombreux hash MD5 craqués sur le WEB. Nous allons donc nous intéresser à la fonction de hash cryptographique SHA1.

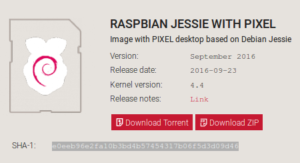

Comme démonstration , nous allons télécharger le dernier fichier image de la célèbre distribution RASPBIAN.

Une fois l’image téléchargée (fichier ZIP), nous allons vérifier que son empreinte est bien conforme à celle publiée sur le site officiel.

sha1sum 2016-09-23-raspbian-jessie.zip

La sortie de cette commande doit afficher le même hash que fourni par le site officiel.

e0eeb96e2fa10b3bd4b57454317b06f5d3d09d46 2016-09-23-raspbian-jessie.zip

Ici c’est bien le cas, on est donc assuré de l’intégrité du fichier.

sous Windows

Bah faut passer par un EXE :-(. Heureusement il existe des produits libres . Un des plus connus:

Dois-je vérifier systématiquement l’empreinte d’un fichier téléchargé ?

On peut dire que oui c’est une très bonne habitude à prendre .

Certes vérifier systématiquement tous les fichiers que l’on télécharge n’est pas toujours jouable. On perd un peu de temps mais le jeu en vaut la chandelle (Bernard Laporte sort de mon corps 🙁 )

Pour télécharger des images de système d’exploitation, des programmes, des jeux c’est une règle de bonne hygiène informatique.

Une personne malveillante peut très bien modifier l’intégrité d’un fichier en rajoutant du code malveillant. Pour les plus paranos d’entre nous et dans la mesure du possible vérifier sur plusieurs sources de confiance que le HASH du fichier est bien le même que celui fourni sur le site de téléchargement du fichier.

Leave a Reply