#ma première ndh

Voilà ya 10 jours, c’était ma toute première nuit du hack. Un événement national très attendu par tous les bidouilleurs, hackeurs, makers, amateurs et pro de la sécu informatique .En gros, la « ndh » c’est un peu la defcon à la sauce française: une convention de hackers venus de tous horizons. J’ai toujours vécu ce rendez-vous par procuration , à travers les différents articles de blogs ou les vidéos diffusées sur la plateforme de streaming de google. Mais, cette année les voyants étaient au vert: il faut dire que j’avais pris mes dispositions et bloqué la date depuis 1 mois pour que je puisse enfin vivre l’aventure de l’intérieur.

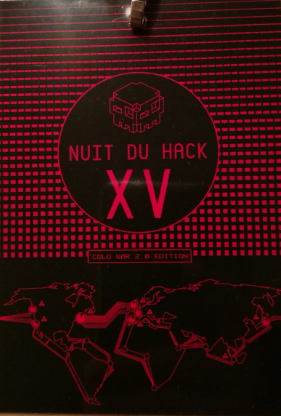

C’est donc avec pas mal d’excitation que j’aborde cette 15ème édition.

Mon compte rendu se déroulera en 2 épisodes. Un premier relatant des différentes confs qui se sont déroulées en journée. J’essayerai aussi de retranscrire au mieux l’ambiance si particulière.

Le second billet à venir témoignera des différents workshop et wargames qui ont animé la nuit du samedi au dimanche.Je publierai notamment les liens pour les soluces de la plupart des challenges.

Disclaimer:

Ce CR est totalement subjectif et n’espérez pas y trouver des détails techniques très pointus.

J’avais juste envie de retranscrire mes impressions, pour ceux qui un jour voudraient participer à une NDH et voir comment ca se passe avant d’acheter leur place (pour l’année prochaine par exemple).

#La traversée de Paris

Rendez-vous avec mon poto quelque part dans le FarWest parisien. Non vous ne nous géolocaliserez pas mais sachez que nous devons compter environ 1h30 de transport pour rallier MickeyLand.

Au final sans encombre , les discussions vont bon train ; on parle de tout sauf d’informatique . Bah ouais on aura bien assez de temps cette nuit pour pouvoir s’adonner à notre passion commune.

Au passage merci à nos dames pour nous avoir laissé ce moment de liberté ^_^ . Une nuit blanche à l’autre bout de Paname , pas sûr que la réciproque aurait été possible .

Notre objectif premier était d’essayer d’arriver à l’heure pour la conf intitulée: « Le combat numérique au coeur des opérations » prévue initialement à 12h15.

On apprendra plus tard que le talk a été interverti avec un autre prévue initialement l’aprem. Tant pis pour nous, ne dit-on pas que le monde appartient à ceux qui se lèvent tôt :/

# les lieux

A 10 mn à pied de la gare Chessy Marne la Vallée, le centre de convention de NewYork. Nous pensions suivre simplement le flot de gens direction la Mecque de la sécu info. Bah ouais quoi je m’attendais à voir déambuler des hordes de geeks barbus parés de leurs plus beaux attributs.

Quenenni ! Mis à part les quelques grappes habituelles de touristes venus se divertir au parc d’attraction. Donc grosse hésitation sur la suite du plan à suivre.

Manger et prendre des forces à la gare et prendre le risque de rater le talk » conf du combat numérique ? ». Le resto qui nous fait face semble miteux et pas très ragoutant. Analyse rapide de la situation , pesage du pour et du contre, nos cerveaux tombent d’accord => Nous verrons sur place à la NDH.

500 mètres plus tard se dresse devant nous un Immense hôtel avec portillon sécurisé.

On a droit à la petite fouille de nos effets personnels; fouille sommaire mais efficace comme à l’aéroport :

tu poses ton sac sur un tapis roulant qui l’avale et le recrache à l’autre bout. Pour compléter un petit scan corporel sans encombre ,et les charmantes hôtesses d’accueil nous remettent le précieux sésame / photo.

On apprendra plus tard qu’il existe différents droits en fonction de la couleur de la bande dessus. Quelle bande? bah c’est ça, nous on en a pas , donc pas d’accès privilégié -:(

On nous confirme dans l’oreillette que nous faisons bien parti de la plèbe.

Petite déception , je m’attendais à une distribution gratos de 2/3 goodies à l’entrée, genre des stickers ou stylos à l’effigie de l’événement. J’avais aussi entendu parlé de fournir des masques style John Doe pour ceux qui ne souhaitaient pas être filmés. C’était une idée assez sympa, un peu de folklore n’empêche pas de se prendre au sérieux.Au lieu de ça on nous propose un malheureux autocollant de la taille d’un pins. Mesquine !

Sinon très bonne impression sur le volume des lieux très spacieux et plutôt fonctionnel. un grand hall avec des fauteuils clubs à quelques endroits stratégiques . En face de nous, arrive assez vite la salle principale avec d’immenses rangées de tables et de chaises. Beaucoup ont déjà établi leur campement, laptop posé sur la table ,une veste sur la chaise pour être bien sûr de marquer le territoire. On comprend assez vite que c’est là que vont se jouer les wargames.

On continue notre petit repérage des lieux ; on passe devant la salle de détente avec baby foot, jeu du palais , poufs bananes mais c’est aussi là qu’est organisé la ndhKIDS pour les enfants de 8 à 16 ans. Eux aussi ont droit à leurs ateliers. Au programme, on leur apprend le chiffrement de César, certaines réactions chimiques et à confectionner des pendentifs à base d’électronique. En ressortant, on tombe sur le fameux stand des goodies; les gens font la queue , ils veulent tous leur teeshirt floqué la nuitduhack! Dans le prolongement ,après avoir suivi un corridor qui débouche sur THE salle of conférences.

Gigantesque salle , un bon millier de sièges disposés en rang face à la scène, musique électronique pour ambiancer. Une estrade digne des plus belles salles de spectacle parisiennes. Et tout autour ya des stands . On retrouve ceux d’electrolab Nanterre ,de l’ANSSI, d’Orange, d’ecoles comme Business intelligence quelque chose, de startup qui ont le vent en poupe comme Qwant…Bref ca drague de l’étudiant, pourquoi s’en priver ? En théorie ils ont à leur disposition un beau vivier d’ingénieurs , d’apprentis hackers , de gens passionnés par la sécurité informatique. Autre stand notable celui pour la promotion de la CEH (certification ethical hacker).

#Que les hostilités commencent

Il est 13h , la prochaine conf est à 14h l’objectif est donc de prendre des forces pour tenir. Cible localisée, salle dédiée , bar et sandwichs à la vente. Petite attente mais grands prix pratiqués, dignes de ceux exercés à StTrop’ ou Courch’ . Un hotdog à 6€, la petite frite à 3€ et le plus important de tout la pinte à 5€ en réalité 6€ (car 1€ de consigne pr le verre) …mouarf! Bon vous faites le total , 12€ pour caler à peine sa faim.

En observant nos voisins de table, on s’aperçoit que certains avaient prévu le coup et ont ramené leur saucisson , leurs chips et leur boisson.

Note pour plus tard , si on se fait une session l’année prochaine, ramener sa propre bouffe. Sinon on a apprécié les verres à bière à l’effigie de la mascotte Hakerzvoice avec le slogan « l’abus de shell code est dangereux pour la santé »

Sans transition, côté public de la ndh, c’est très masculin mais pas que! Ya des femmes ,c’est sûr ,encore que l’on pourrait se demander si elles ne font pas toutes partie des cellules recrutement des entreprises et ecoles? En tout cas, la moyenne d’âge doit être aux alentours des 30 ans je dirai. On croise quelques guests comme le blogger Korben ou encore M.Poupard directeur de l’ANSSI.

La panse remplie, l’esprit est désormais libre pour écouter les différents intervenants.

« Construisez votre cracker <FPGA> à bas coût sur une blockchain pour le fun et le profit »

Première conf, présentation à l’américaine,c’est le show qui commence :

« le meilleur hacker de France …blablabla….jai nommé…Renaud Lifchitz…faites du bruit ! ». Ce conférencier ne m’est pas totalement inconnu puisqu’il intervient souvent sur le podcast NolimitSecu que j’écoute toutes les semaines.

J’aime bien ses qualités de vulgarisateur , notamment j’avais écouté un épisode sur l’ordinateur quantique qui m’avait passionné!

Introduction de ce qu’est un « fpga » ,de la carte XILINX sur laquelle repose le crack.

Avantages de l’utilisation du fpga? C’est un circuit logique reprogrammable dédié à une tâche spécifique, donc très rapide,exécution d’instructions en parallèles.

Ici la tâche spécifique sera le cassage de hash de mots de passe.

Pour ce faire, Renaud a mis en place une plateforme décentralisée destinée à mettre en relation les demandeurs (ceux qui proposent de casser) et les « casseurs » (ceux qui trouvent le mot de passe)

Techniquement l’architecture repose sur 3 composants :

- ethereum avec les smart contract (pour la validation des transactions)

- Swarm (Stockage décentralisé très intéressant ( résilience contre la censure)

- un dns ethereum (ens: ethereum name service)

Se pose assez vite le souci de sécurité et de fiabilité du réseau destiné à valider les transactions.

Les réponses au challenge sont vérifiées par environ 38000 noeuds. Plus de 50% de ses noeuds doivent valider la même réponse, pour éviter que des attaquants compromettent un grand nombre de noeuds et s’emparent du réseau.

Temps faible de transaction (15 secondes environ avec ethereum)

Pour info, 1 ether en ce moment c’est 300 et le cassage de hash de mot de passe est payé 120€ à l’unité.

J’ai bien aimé ce talk et j’ai appris de nouveaux protocoles : SWARM

Stockage décentralisé pair à pair très intéressant notamment il constitue un moyen de résilience de l’information contre la censure.

Les urls sont du type : bzz://hash.eth

Le « casseur » doit s’équiper du client ethereum « parity » pour pouvoir accéder au marché décentralisé.

Questions de l’assemblée:

– Bloquage des parefeus ?

– location de la puissance FGPA ds le cloud pr faire des calculs massivement en parallèle

» When encryption is not enough… »

Talk en anglais par 2 chercheurs. Ma compréhension de la langue de Shakespeare n’est pas la meilleure qui soit .J’essaye de me raccrocher aux diapos et j’attrape de ci de là des termes techniques.

A ça vous rajoutez le stress d’un des 2 intervenants qui bafouille …

La conf commence avec un tableau comparatif entre le Bluetooth BT et le BLE bluetooth Low energy. Leurs caractéristiques telles que la portée, la consommation etc…

La suite est une démonstration de la faiblesse des protocoles de chiffrement implémentés notamment au niveau d’Android …CQFD

En fait, vous avez une application légitime installée sur votre smartphone qui via le BLE communique avec un de vos objets connectés, choisissez celui que vous voulez peu importe. Les intervenants démontrent que la communication BLE peut être facilement réutilisée par un malware implanté sur le téléphone.

J’ai l’impression de ne pas avoir appris grand chose sur le fond mais je serai assez mal placé pour garder ce jugement définitif vu mon peu d’attention et la barrière de la langue.

So Next one

« Make hardware great again » par Damien Cauquil

Contraste saisissant avec le précédent talk du moins au niveau de la forme, il fut le plus vivant de tous. A priori, Damien Cauquil n’en est pas à son premier coup d’essai et cela se voit! ya du métier , et c’est parti pour le show !

Un minitel posé sur une table éveille la curiosité du public.

A la première diapo, un screenshot de « 3615 Ulla », seuls les gens nés avant 90 savent. En tout cas le ton est donné ; – )

Entre 2 diapos ,petit jeu proposé, des questions en rapport avec les ndh des autres années auxquelles sont invités à répondre les spectateurs. Des « black badges » sont à gagner! comprenez une place à vie pour la nuit du hack.

C’est bien le talk passe vite, pas le temps de s »ennuyer!

Damien nous montre comment détourner l’usage d’un porte clé connecté Glabys à 20€ pour en faire une télécommande pour diaporama.

En démontant l’objet ,on s’aperçoit qu’il utilise une puce du constructeur NORDIC.Je vous passe plein d’étapes mais au final on obtient la possibilité de clôner le device et de créer sa propre @MAC, de régler ses délais d’annonce sur le réseau à base de node.js et de script python. Du coup, mon pote et moi on se regarde et on pense direct au « dash button d’amazon ». Mais si rappelez vous j’avais fait un billet sur « comment envoyer des sms avec un dash button amazon?« .C’est pas le même usage mais c’est exactement le même principe. Bon bah nous pour 5 euros on fait la même chose 🙂

Mais le but de la conf est surtout d’amener les gens à réfléchir pour détourner l’usage officiel d’un objet et lui donner une nouvelle vie !

Enfin Damien termine avec le hack d’une célèbre clé USB Orange qui permet de voir uniquement du contenu vidéo payant et le tout dans une résolution assez basse. L’embêtant c’est que la visualisation sur de grands écrans devient assez vite dégueux. A partir de son pc, il analyse les échanges pc/clés pour s’aperçoir que le paramètre passé à la clé n’est rien d’autre qu’une URL web…WTF! Il réécrit donc la fonction (en python de mémoire) pour passer les URL youtube et autres en HD via la clé sur la télé. Du hack logiciel sans toucher au matériel !

#pause

Il doit être environ 16h30. On commence la tournée des popotes:les fameux stands apreçus tout à l’heure. On jette assez vite notre dévolu sur celui d’une école, attirés que nous sommes par les différents challenges proposés sous forme de papier pour gagner des lots de rêve.

3 challenges résolus et mon pote pousse sa larme , c’est bien un « handspinner » qu’il pourra ramener comme trophée!

En attendant va falloir décrasser le brain!

1ère énigme résolue en à peine 10 mn . Juste le temps pour mon acolyte de sortir son pc portable , lancer un shell et d’écrire le code en C pour démystifier le fameux mot de passe à trouver.

Confiants nous le sommes ,et le reste des énigmes ne serait que pure formalité. Et bien c’était présumé de nos forces. En effet, les 2 challenges suivants nous ont bien plombé.Fin du rêve francilien.Je ne vais pas les détailler ici mais si vous êtes intéressés , repassez voir mon second billet ,je publierai les 3 challenges de cette école en complément de ceux des Wargames.

Entre temps, nos estomacs nous ont guidé vers les différents stands à la recherche de nourriture. C’est un peu notre kholanta à nous qui commence !

Finalement, on aura pas à chercher bien longtemps:

La bonne surprise : boissons gazeuses offertes (pas de marques svp), des sucreries bonbons et aussi des fruits (verres de cerises, pommes). C’est donc totalement intéressé que nous butinons d’etals en étals les victuailles généreusement disposées.

« Analyses prédictives et les BigDATAS »

En anglais (ouch!)

Vous connaissez la série Personn of Interest? Non ? Mais si , Harold un ingénieur informaticien a créé une machine capable de prédire les prochains crimes.Un algorithme qui analyse les comportements humains à partir entre autre de la reconnaissance faciale, de la géolocalisation.

Et bien cette fiction n’en est plus une c’était un peu la démonstration de cette présentation. Alors certes ce n’est pas encore tout a fait fiable mais ici sont dévoilées les techniques employées par des sociétés pour dresser des cartes des relations humaines, les méthodes d’utilisation du « social media monitoring ».

Ca avait l’air super intéressant. Oui je dis « ça avait » car je n’ai écouté qu’en fond sonore. Nous étions encore à nous pencher sur les challenges de tout à l’heure. A ça vous rajoutez que nous étions placés au fond de de la salle

et que le brouhaha constant des stands alentours parasitait un peu le tout. En tout cas j’espère pouvoir faire une séance de rattrapage si replay yavait.

« NTFS , FORENSIC, malwares and vuln «

Talk assez technique mais super intéressant où j’ai retenu plein de choses. Je ne vais pas les énumérer au risque de charger ce CR.

Juste pour l’anecdote la question qui tue à la fin du talk d’un gars dans le public:

– » Pourquoi tu tes emmerdé à reverse le NTFS de Microsoft alors qu’il existe en libre sous LInux ? »

Et bim , en fin de prez ca fait un peu mal quand même!

« How to fool AntiVirus software ? »

Autrement dit comment désactiver malicieusement les AV sous Windows 10 ?

En utilisant notamment les API windows , l’intervenant nous démontre qu’il est assez simple de leurrer et de bypasser un AV.

Il ponctue sa préz avec des démos videos préenregistrées. Le tout est rudement efficace. Même si on pas le temps de bien comprendre les mécanismes qui rentrent réellement en jeu.

Les vidéos ne durent que quelques secondes.

En tout cas encore un talk que j’aimerais refaire en replay.

« Windows10 pool party »

Conf très technique présentée par le plus jeune des intervenants. Tout juste sorti de la fameuse école 42 de Xavier Niel. Il s’est attaché à nous prouver la vulnérabilité du pool windows.

Bon bah faut bien connaitre le fonctionnement du noyau Windows. Le kernel Pool est partagé par les modules et pilotes du noyau et contient les ressources utilisées pour l’allocation dynamique de mémoire.

Alors comment dire … c’était le dernier talk,et jai pas écouté grand chose…shame on me !Et je crois surtout que je n’avait pas toutes les connaissances requises pour bien comprendre les concepts intrinsèques liés à la sécu du kernel de Windows10.

Bilan de cette après midi de CONFS:

Par rapport à ma feuille de route, j’ai respecté à peu prés le programme. Globalement , le niveau des talks était satisfaisant.Il y en avait un peu pour tous les goûts: objets connectés, big datas , sécurités windows .. mais pas de sujet qui sorte vraiment de l’ordinaire; si ce n’est la conf qui m’a vraiment plu le plus c’est à dire celle de Renaud sur « la programmation fpga au service du cassage de hash » .

En revanche, je m’attendais à une écoute un peu plus active de la part du public (je m’inclus dedans of course). L’installation physique de stands tout autour de la salle donne parfois une impression de cacophonie générale, un peu comme quand vous êtes à la foire.

En tout cas,l’ambiance kermesse est bon enfant et même si tous les gens ne sont pas forcément là pour lier contact , nous avons eu quelques échanges sympa. Il n’y pas de réelle barrière physique. Les conférenciers sont mêmes disponibles directement pour répondre aux questions dans les travées de la ndh.

Juste, pour l’anecdote certains participants se sont fait plaisir avec les différents noms de hospot bien marrants « c’est pas moi », « wannacrypt-microsoft » etc…

Fin de la première partie de mon compte-rendu, la suite traitera des workshops, des ateliers et des différents challenges proposés durant la nuit. On verra comment mon poto et moi, nous sommes confrontés au cassage de code secret sur un contrôle d’accès, comment nous nous sommes aussi entrainés à ouvrir es cadenas, des serrures…J’essayerai de détailler le plus possible le contenu des ateliers auxquels nous avons participé ainsi que des épreuves des Wargames qui nous mis à rude épreuve 🙂

@+ les geekos

Leave a Reply