Pas un seul mois ne passe , sans qu’une affaire de base de donnée volée n’ait fuitée sur internet. Tiens, pas plus tard que la semaine dernière, la fuite des données personnelles de 5,4 millions d’utilisateurs de Twitter. Heureusement, il existe des services comme « have i been pwned » pour savoir facilement si nos identifiants sont concernés et stockés dans ces bases de données piratées.

Et bien dans le même style j’ai trouvé un site qui propose à peu près la même chose mais avec la particularité de pouvoir t’afficher à l’écran ton mot de passe en clair.Je te sens sceptique sur ce coup là. Mais j’ai testé sur quelques uns de mes vieux comptes emails. Et j’ai réussi à retrouver un vieux mot de passe que depuis j’a changé bien sûr. Je t’avoue que sur le coup ça m’a fait froid dans le dos.

En tout cas, c’est super pratique si tu as un trou de mémoire (#humour).

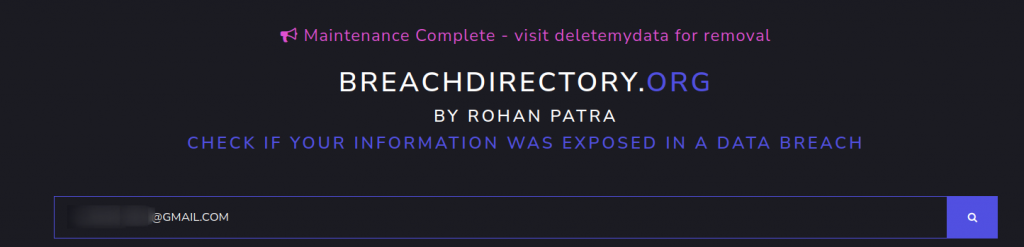

Pour mettre fin du suspense et que tu puisses tester par toi même, le site dont je parle est: breachdirectory.

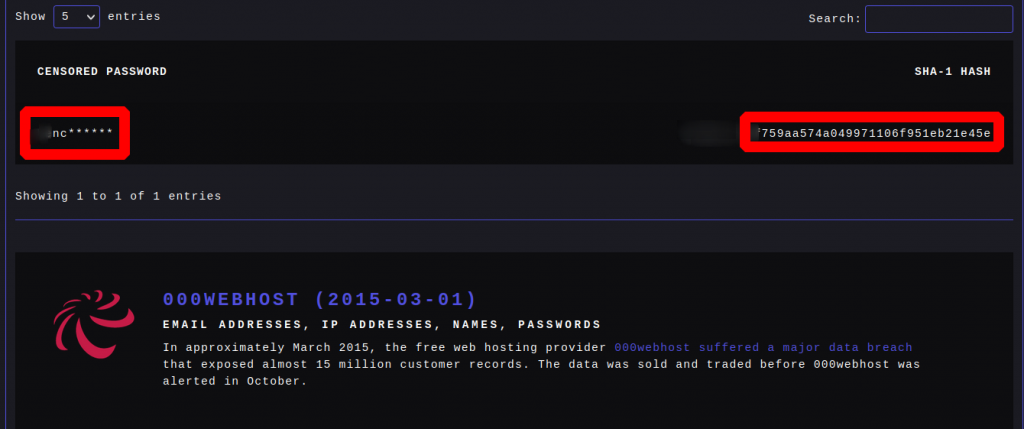

Même principe que sur HIBP,, tu rentres le mail ou le numéro de tel que tu souhaites tester et bim! Si le hash du mot de passe a été craqué, il te l’affiche partiellement.

Bon oui j’ai un peu exagéré en parlant de voir en clair tout le mot de passe. Seuls les 4 premiers caractères du mot de passe pwné s’affichent.Mais c’est suffisant pour l’effet pédagogique.

J’ai testé plusieurs comptes et il m’a bien retrouvé un ancien mot de passe ! Ça fait tout drôle de voir un bout de sa vie privée dévoilée comme ça sur un site.

Attention, si breachdirectory ne t’affiche rien,ça ne veut pas dire forcément que le hash n’est pas présent dans la base. C’est juste qu’il na pas été cassé ou que le crack na pas encore été rendu public!

Même si cela peut paraître évident pour certains c’est l’occasion de rappeler quelques règles élémentaires d’hygiène numérique concernant les mots de passe:

– avoir un mot de passe long (12 caractères mini à adapter selon contexte)

– mettre un mot de passe suffisamment différent du précédent (ne pas le décliner style: tototata12 changé le coup d’après en tototata13)

– ne pas mettre le même mot de passe pour tous ses comptes

– utiliser un gestionnaire de mot de passe (ex: keepass)

– utiliser une authentification à double facteur si possible lorsque l’accès aux données du compte est sensible

…

Ces règles sont à adapter en fonction du contexte bien évidement.

Pas la peine de mettre un mot de passe de 26 caractères hein pour un site de réservation de terrain de badminton. En revanche, pour le site des impôts ou l’accès à ton mail , n’hésite pas à blinder, double facteur toussa toussa 😉

Conclusion

Je me dis que c’est exactement le type de démo qui pourrait sensibiliser les gens pour changer régulièrement leurs mots de passe et en mettre des différents.L’idéal serait de vérifier de temps en temps s’ils n’ont pas fuité sur le grand méchant Net mais ça ce serait plutôt le boulot du rssi.

liens utiles:

https://www.ssi.gouv.fr/guide/recommandations-relatives-a-lauthentification-multifacteur-et-aux-mots-de-passe/

https://www.cnil.fr/fr/mot-de-passe

Le site est blindé de pisteurs Google et je suppose qu’il est également opéré par le FBI et Microsoft comme son homologue «have i been pwned».

Je ne sais pas si c’est une bonne idée de le recommander.

Faut sortir couvert hein…au pire tutilises Tor, j’aurais du le préciser cest vrai. Pour le partenariat entre HIBP et le FBI je ne le savais pas, a priori cest pour enrichir les databreach avec les bases de donnees de login recup lors d’enquêtes cybercriminelles. Et puis le partenariat affiché, au moins ca a le merite detre rendu public, pas comme dautres services qui marchent main dans la main en sous marin avec des agences gouvernementales….

Après quelques tests, ouf il n’a rien trouvé… Sauf un où il me mets les 4 premières lettres qui ne correspondent pas du tout au début du mot de passe. Je me demande si c’est vraiment fiable?

Tes sûr que c’est pas un très vieux mot de passe?

après tu peux taper le hash dans google pour vérifier